Политики и процессы

Политика информационной безопасности

📜 Структура документа:

Цели и область применения

Термины и определения (ссылка на ГОСТ/законы)

Роли и ответственность (CISO, администраторы, пользователи)

Принципы защиты (КЦД, принцип наименьших привилегий и др.)

Классификация информации и правила обращения

Технические меры (шифрование, аутентификация, мониторинг)

Процессы (управление доступом, реагирование на инциденты)

Обучение и осведомлённость

Контроль соответствия и пересмотр политики

Приложения (шаблоны, формы, ссылки на регламенты)

✅ Критерии эффективной политики:

🎯 Конкретность: чёткие требования, а не общие фразы

🔄 Актуальность: пересмотр минимум раз в год или при изменениях в законодательстве

👥 Понятность: изложение на языке, доступном целевой аудитории

⚖️ Соответствие: прямые ссылки на 152-ФЗ, приказы ФСТЭК/ФСБ

📊 Измеримость: наличие метрик для оценки выполнения (например, % сотрудников, прошедших обучение)

Классификация данных и работа с ними

🏷️ Модель классификации (пример):

Уровень | Описание | Примеры | Меры защиты |

🔴 Строго конфиденциально | Утечка нанесёт критический ущерб | Гостайна, коммерческая тайна, ПДн спец. категорий | Шифрование (СКЗИ), строгий доступ, аудит всех действий |

🟠 Конфиденциально | Утечка нанесёт существенный ущерб | Персональные данные, финансовая отчётность | Шифрование в покое/передаче, RBAC, логирование |

🟡 Внутреннее использование | Не для публикации, но не критично | Внутренние регламенты, черновики | Контроль доступа по ролям, запрет на внешнюю пересылку |

🟢 Публичное | Предназначено для открытого доступа | Пресс-релизы, маркетинговые материалы | Контроль целостности (защита от подмены) |

🔄 Жизненный цикл данных:

Создание → Классификация → Обработка → Хранение → Архивирование → Уничтожение

↓ ↓ ↓ ↓ ↓ ↓

Метки Политики Шифрование Резервное Сроки хранения Сертифицированное

доступа обработки при передаче копирование согласно НПА уничтожение

Реагирование на инциденты (Incident Response)

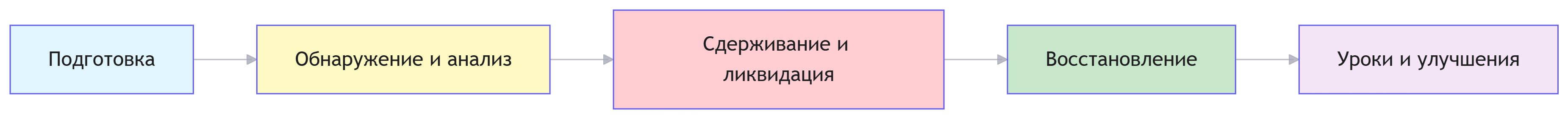

🚨 Процесс IR по методологии NIST (адаптировано под РФ):

📋 Чек-лист при инциденте:

🔍 Этап 1: Обнаружение

□ Зафиксировать время и источник алерта

□ Определить тип инцидента (утечка, малварь, DDoS и т.д.)

□ Оценить критичность (по матрице: воздействие × вероятность)

🛑 Этап 2: Сдерживание

□ Изолировать затронутые системы (отключить сеть, заблокировать учётки)

□ Сохранить доказательства (образы памяти, дампы трафика, логи)

□ Уведомить ответственных (внутренний регламент + регуляторы при необходимости)

🧹 Этап 3: Ликвидация и восстановление

□ Удалить угрозу (удалить малварь, закрыть уязвимость)

□ Восстановить данные из «чистых» бэкапов

□ Проверить системы на наличие бэкдоров перед возвратом в prod

📚 Этап 4: Пост-инцидентный анализ

□ Провести root cause analysis (метод 5 почему, диаграмма Исикавы)

□ Обновить политики, правила SIEM, процедуры

□ Документировать урок в базе знаний

Обучение и осведомлённость сотрудников

🎓 Программа awareness-обучения:

👥 Целевые группы и форматы:

• Все сотрудники:

- Ежегодный обязательный курс (онлайн, 30-45 мин)

- Симуляции фишинга (ежеквартально, с обратной связью)

- Инфографика, памятки, рассылки

• ИТ-персонал:

- Углублённые тренинги по безопасной разработке/администрированию

- CTF-соревнования, хакатоны

- Участие в конференциях (РИФ, Positive Hack Days)

• Руководители:

- Сессии по управлению ИБ-рисками

- Разбор кейсов и регуляторных требований

📊 Метрики эффективности:

• % сотрудников, прошедших обучение (цель: 100%)

• Уровень кликов на фишинговые симуляции (цель: снижение на 50% за год)

• Количество инцидентов по вине человеческого фактора

• Результаты тестирования знаний (пост-тренинг)

💡 Эффективные форматы:

🎮 Геймификация: бейджи, рейтинги, небольшие призы за правильные действия

🎬 Микрообучение: короткие видео (3-5 мин) по конкретным темам

🗣️ Peer-to-peer: обучение через внутренних чемпионов ИБ в подразделениях

📱 Мобильное приложение: доступ к материалам и тестам в любое время

Соответствие стандартам (ISO 27001, PCI DSS, GDPR)

🌍 Сравнительная таблица стандартов:

Стандарт | География | Фокус | Применимость в РФ |

ГОСТ Р ИСО/МЭК 27001-2022 | Международная (адаптирована в РФ) | СМИБ: процессы, риски, непрерывное улучшение | ✅ Рекомендуется для коммерческих организаций, совместим с требованиями ФСТЭК |

ФСТЭК: Базовый набор мер | РФ | Технические и организационные меры для ИСПДн/ГИС | ✅ Обязательно для гос. систем и операторов ПДн |

PCI DSS | Международная | Защита данных платёжных карт | ⚠️ Применяется при работе с картами, но требует адаптации под 152-ФЗ |

GDPR | ЕС | Защита персональных данных граждан ЕС | ⚠️ Обязателен только при обработке данных резидентов ЕС; в РФ приоритет — 152-ФЗ |

🔄 Интеграция требований:

🎯 Стратегия соответствия нескольким стандартам:

Провести gap-анализ: какие требования пересекаются, какие уникальны

Создать единую матрицу контролей (control mapping):

• Один контроль может закрывать требования нескольких стандартов

• Пример: шифрование ПДн закрывает требования 152-ФЗ, ГОСТ Р 57580, PCI DSSАвтоматизировать сбор доказательств:

• Использование GRC-платформ для управления соответствием

• Интеграция с системами мониторинга для автоматических отчётовРегулярный внутренний аудит:

• Проверка не только на "бумажное" соответствие, но и на реальную эффективность мер